cuaderno v.g.p

miércoles, 5 de abril de 2017

martes, 13 de septiembre de 2016

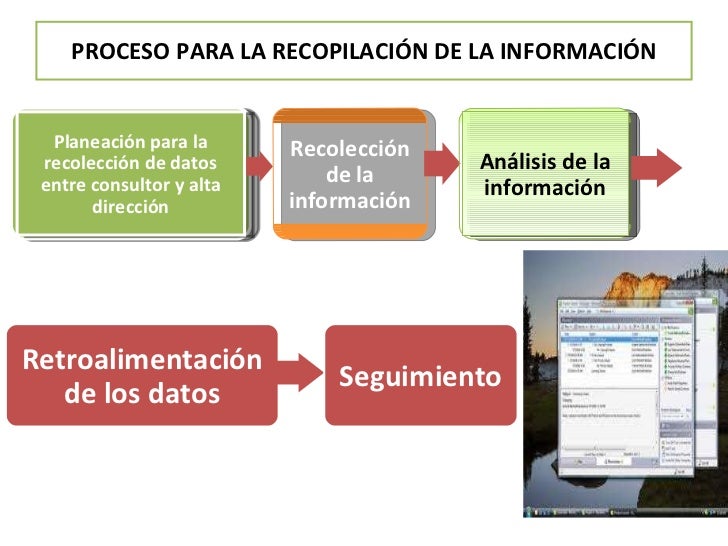

HERRAMIENTAS PARA RECOPILAR INFORMACION

ANDRES FELIPE NAVARRETE JIMENEZ

HAROLD ESTEVEN MURCIA

La recopilación de datos con fines de ordenación debe realizarse con suficiente frecuencia. Por ejemplo, los datos para el seguimiento de las poblaciones deberían recopilarse constantemente, mientras que los datos sobre las unidades familiares pueden recopilarse a intervalos mucho más largos. En general, los datos que se recopilan con frecuencia tendrán probablemente que basarse en la facilitación de los mismos por los pescadores o el personal del sector. Para los datos menos frecuentes, se pueden emplear encuestadores, ya que los costes de recopilación son muy inferiores.

Existen casos en que los programas para la recopilación de datos sobre la pesca no pueden ponerse en práctica de forma regular debido a limitaciones operativas. Estos casos abarcan las actividades de pesca a pequeña escala en muchas zonas interiores o en zonas marítimas remotas, en las que las actividades de pesca están dispersas en una zona de grandes dimensiones y en que los pescadores a tiempo parcial utilizan un gran número de técnicas y artes de pesca, a menudo en muchos hábitat diferentes. En estas circunstancias, pueden tomarse diferentes enfoques alternativos para evaluar las pesquerías, como por ejemplo:

Existen casos en que los programas para la recopilación de datos sobre la pesca no pueden ponerse en práctica de forma regular debido a limitaciones operativas. Estos casos abarcan las actividades de pesca a pequeña escala en muchas zonas interiores o en zonas marítimas remotas, en las que las actividades de pesca están dispersas en una zona de grandes dimensiones y en que los pescadores a tiempo parcial utilizan un gran número de técnicas y artes de pesca, a menudo en muchos hábitat diferentes. En estas circunstancias, pueden tomarse diferentes enfoques alternativos para evaluar las pesquerías, como por ejemplo:- censos de alcance limitado o encuestas piloto sobre muestras;

- encuestas sobre las unidades familiares o encuestas sobre el consumo de pescado;

- circuitos comerciales;

- sistemas de libros de a bordo.

2. FUENTE DE DATOS

La elección entre los numerosos métodos de recopilación de datos sobre la pesca depende de las variables que se vayan a medir, del origen y de los recursos disponibles. En muchos casos, existe una forma natural de recopilar variables concretas. Por ejemplo, las variables relativamente estáticas, como la eslora de las embarcaciones o la potencia de los motores, a menudo se recopilan mejor a través de un sistema de registros. Las variables altamente dinámicas, como las capturas o el esfuerzo, suelen obtenerse mejor a través de registros diarios, como los libros de a bordo.

Para la misma variable, los métodos pueden ser diferentes en función del tipo de pesca. Por ejemplo, para la pesca a gran escala, los datos sobre las capturas se recopilan mejor a través de los libros de a bordo, mientras que en el caso de la pesca a pequeña escala, las entrevistas con los pescadores y/o los cuestionarios suelen ser el mejor método. Las fuentes (pescadores, elaboradores, etc.) también son un factor importante en la elección y el diseño de los métodos. Los compradores, elaboradores y otros intermediarios suelen conservar sus propios registros de venta, que se utilizan como base de los formularios de datos. Los pescadores a pequeña escala no suelen conservar ningún registro, y la obtención de datos en este caso se limita a entrevistas individuales, pero la estructura de la entrevista puede ser más flexible.

Para la misma variable, los métodos pueden ser diferentes en función del tipo de pesca. Por ejemplo, para la pesca a gran escala, los datos sobre las capturas se recopilan mejor a través de los libros de a bordo, mientras que en el caso de la pesca a pequeña escala, las entrevistas con los pescadores y/o los cuestionarios suelen ser el mejor método. Las fuentes (pescadores, elaboradores, etc.) también son un factor importante en la elección y el diseño de los métodos. Los compradores, elaboradores y otros intermediarios suelen conservar sus propios registros de venta, que se utilizan como base de los formularios de datos. Los pescadores a pequeña escala no suelen conservar ningún registro, y la obtención de datos en este caso se limita a entrevistas individuales, pero la estructura de la entrevista puede ser más flexible.

Captura: al nivel en que se capturan los peces. Es el enfoque más directo de los datos pesqueros (por ejemplo, capturas, esfuerzo).

Postcaptura: niveles a través de los cuales el pescado se prepara para el mercado. Abarcan intermediarios, subastas de pescado, almacenamiento frigorífico, plantas de elaboración y transporte de productos.

Mercado: toda situación en la que el pescado se transfiere comercialmente. Puede incluir la lonja de pescado en el puerto, la transacción de productos (mercado secundario) entre distribuidores, las plantas de elaboración y el mercado de consumo.

Consumidores: nivel al que los productos se consumen finalmente.

Organismos gubernamentales y afines: todos los organismos o instituciones que forman parte del gobierno (incluido el nivel intergubernamental). Puede abarcar diferentes organismos fuera del sector pesquero (por ejemplo, aduanas, guardacostas y servicios meteorológicos).

Industria de apoyo: industrias que suministran materiales y servicios a las pesquerías, pero que no participan directamente en la actividad pesquera (por ejemplo, la construcción naval, los proveedores de artes de pesca).

6.3.4.1 Observadores

Los observadores pueden realizar mediciones directas en las embarcaciones pesqueras, en los puntos de desembarque, en las instalaciones de elaboración o en los mercados. Las variables que los encuestadores pueden recopilar incluyen las capturas (desembarques y descartes), el esfuerzo, los buques/artes, las actividades, variables medioambientales (por ejemplo, estado de la mar, temperatura), variables biológicas (como talla, peso, edad), los valores y las cantidades desembarcadas y las ventas.

Los observadores pueden realizar mediciones directas en las embarcaciones pesqueras, en los puntos de desembarque, en las instalaciones de elaboración o en los mercados. Las variables que los encuestadores pueden recopilar incluyen las capturas (desembarques y descartes), el esfuerzo, los buques/artes, las actividades, variables medioambientales (por ejemplo, estado de la mar, temperatura), variables biológicas (como talla, peso, edad), los valores y las cantidades desembarcadas y las ventas.

En la práctica, los observadores no sólo realizan mediciones directas (observaciones), sino que también llevan a cabo entrevistas y encuestas por medio de cuestionarios. También pueden participar en la elaboración y el análisis de datos. Las tareas de un observador son difíciles y por tanto fundamentales para una formación y una supervisión adecuadas.

Deben tomarse decisiones claras acerca de la naturaleza y el alcance de los datos recopilados durante cualquier salida. A menudo, la cantidad de datos y la frecuencia de la recopilación pueden establecerse analíticamente con datos preliminares.

martes, 6 de septiembre de 2016

COMPUTACION EN LA NUBE

que es la computación en la nube

Historia

Para que sirve la nube

Servicios y aplicaciones que usan la nube

Ventajas de la computación en la nube

Desventajas de la computación en la nube

Para que sirve la nube

Servicios y aplicaciones que usan la nube

Ventajas de la computación en la nube

Desventajas de la computación en la nube

lunes, 18 de julio de 2016

Harold Estiven Murcia Ramire

Luis Camilo Higuera Acosta

SEGURIDAD EN LA INTERNET

QUE ES?:

es un tema cuya importancia va aumentando en la medida en que el uso de las transacciones en la red se hace más accesible. Paralelamente, se incrementa la necesidad de que la Seguridad en Internet sea reforzada. Con este propósito, la tecnología SSL ofrece las herramientas con los estándares más altos y las Marcas de Confianza se empeñan en sus procesos para avalar a las Organizaciones. Ambas convergen en que los usuarios web obtengan los mejores resultados en calidad y confianza.

QUE ES EL CIBER ACOSO Y COMO PREVENIRLO

Ciberacoso es el uso de información electrónica y medios de comunicación tales como correo electrónico, redes sociales, blogs, mensajería instantánea, mensajes de texto, teléfonos móviles, y websites difamatorios para acosar a un individuo o grupo, mediante ataques personales u otros medios.

COMO PREVENIRLO:

.png)

QUE ES STALKING:

Stalking es una voz anglosajona que significa acecho y que describe un cuadro psicológico conocido como síndrome del acoso apremiante. El afectado, que puede ser hombre o mujer,persigue de forma obsesiva a la víctima: la espía, la sigue por la calle, la llama por teléfono constantemente, la envía regalos, la manda cartas y sms, escribe su nombre en lugares públicos y, en casos extremos, llega a amenazarla y a cometer actos violentos contra ella.

En EE UU, el stalking está presente en los medios de comunicación, porque se hacen eco de los procesos y sentencias por este tipo de hostigamiento. En España apenas se menciona, pues no hay una auténtica legislación al respecto. Generalmente, el acosador ha mantenido una relación sentimental con la víctima y no acepta el hecho de haber sido abando

QUE ES SEXTING:

Sexting (contracción de sex y texting) es un anglicismo para referirse al envío de contenidos eróticos o pornográficos, por medio de teléfonos y móviles.

Comenzó haciendo referencia al envío de SMS de naturaleza sexual. No sostiene ninguna relación y no se debe confundir el envío de vídeos de índole pornográfico con el término "Sexting". Es una práctica común entre jóvenes, y cada vez más entre adolescentes.1 También se usa en español sexteo, como sustantivo, y sextear como verbo

QUE ES LA INGENIERA SOCIAL:

La Ingeniería social es un término empleado en ciencias políticas en un doble sentido. Primero: esfuerzos para influir actitudes; relaciones y/o acciones sociales en la población de un país o región y, segundo, una manera de implementar o aproximar programas de modificaciones sociales

COMO PROTEGER TU COMPUTADOR DE AMENAZAS:

En primer lugar, y como una obviedad, debemos tener instalado un antivirus. Existen una gran cantidad de ellos y la mayoría se pueden descargar por Internet de forma gratuita. Entre los mas confiables encontramos a AVG Anti-virus, Nod32 y Avast. Puedes descargarlos en cada uno de los siguientes enlaces

QUE ES EL SPAM DE DE CORREO ELECTRÓNICO:

Los términos correo basura y mensaje basura hacen referencia a los mensajes no solicitados, no deseados o con remitente no conocido (correo anónimo), habitualmente de tipo publicitario , generalmente enviados en grandes cantidades (incluso masivas) que perjudican de alguna o varias maneras al receptor. La acción de enviar dichos mensajes se denomina spamming. La palabra equivalente en inglés, spam, proviene de la época de la segunda guerra mundial , cuando los familiares de los soldados en guerra les enviaban comida enlatada; entre estas comidas enlatadas se encontraba una carne enlatada llamada spam, que en los Estados Unidos era y sigue siendo muy común. Este término comenzó a usarse en la informatica décadas más tarde al popularizarse, gracias a un Sktech de 1970 del grupo de comediantes británicos Monty Pithon, en su serie de televisión Monty Python´s Flyng Crircus, en el que se incluía spam en todos los platos

COMO USAR LAS REDES DE FORMA SEGURA:

Luis Camilo Higuera Acosta

SEGURIDAD EN LA INTERNET

QUE ES?:

es un tema cuya importancia va aumentando en la medida en que el uso de las transacciones en la red se hace más accesible. Paralelamente, se incrementa la necesidad de que la Seguridad en Internet sea reforzada. Con este propósito, la tecnología SSL ofrece las herramientas con los estándares más altos y las Marcas de Confianza se empeñan en sus procesos para avalar a las Organizaciones. Ambas convergen en que los usuarios web obtengan los mejores resultados en calidad y confianza.

QUE ES EL CIBER ACOSO Y COMO PREVENIRLO

Ciberacoso es el uso de información electrónica y medios de comunicación tales como correo electrónico, redes sociales, blogs, mensajería instantánea, mensajes de texto, teléfonos móviles, y websites difamatorios para acosar a un individuo o grupo, mediante ataques personales u otros medios.

COMO PREVENIRLO:

- Es importante que te comuniques con aquellas personas que conozcas, y que restringas a ella el acceso a tu información personal.

- No aceptes invitaciones por Internet de personas desconocidas o bloquea el acceso a aquellas que no te interesen.

- Ten cuidado con los mensajes, fotografías, videos o información personal (direcciones, teléfono…) que publiques y con quién la compartas, ya que podría ser utilizada por terceros en tu contra.

- Si empiezas a recibir mensajes insultantes o que te molesten en su contenido, corta toda comunicación con esa persona, e informa de ello a la autoridad competente.

- Guarda los mensajes inadecuados para poderlos poner a disposición de la autoridad competente para que actúe si así lo considera oportuno.

- Igualmente, si ves que es otra persona o compañero el que está sufriendo el ciberacoso no participes de él ni cierres los ojos, avisa a tus padres o profesores para frenar el sufrimiento del bullied o acosado.

- No te fíes de los regalos o propuestas sospechosas de desconocidos, ni conciertes citas con desconocidos.

- No le sigas el juego al acosador. Si te sientes presionado o insultado por alguien no devuelvas el golpe o le insultes tú, porque sólo conseguirás alargar el acoso o hacerlo más violento aún.

- Trata con personas que puedan estar preparadas, ya sea por su edad o por su profesión sobre el asunto, para que te dé indicaciones claras sobre los pasos a seguir para frenar el ciberacoso.

- Sigue las orientaciones recibidas por ese experto, y suprime de tu red de contactos a quien no te interese mantener.

- También puede ser útil informar a los proveedores de servicios a través de los cuales se haya sufrido e lciberbullying (compañía de Internet, canal de chat, Facebook, Tuenti, etcétera) de las actuaciones o mensajes inadecuados para que veten dichos contenidos o al usuario acosador si lo consideran oportuno.

.png)

QUE ES STALKING:

Stalking es una voz anglosajona que significa acecho y que describe un cuadro psicológico conocido como síndrome del acoso apremiante. El afectado, que puede ser hombre o mujer,persigue de forma obsesiva a la víctima: la espía, la sigue por la calle, la llama por teléfono constantemente, la envía regalos, la manda cartas y sms, escribe su nombre en lugares públicos y, en casos extremos, llega a amenazarla y a cometer actos violentos contra ella.

En EE UU, el stalking está presente en los medios de comunicación, porque se hacen eco de los procesos y sentencias por este tipo de hostigamiento. En España apenas se menciona, pues no hay una auténtica legislación al respecto. Generalmente, el acosador ha mantenido una relación sentimental con la víctima y no acepta el hecho de haber sido abando

QUE ES SEXTING:

Sexting (contracción de sex y texting) es un anglicismo para referirse al envío de contenidos eróticos o pornográficos, por medio de teléfonos y móviles.

Comenzó haciendo referencia al envío de SMS de naturaleza sexual. No sostiene ninguna relación y no se debe confundir el envío de vídeos de índole pornográfico con el término "Sexting". Es una práctica común entre jóvenes, y cada vez más entre adolescentes.1 También se usa en español sexteo, como sustantivo, y sextear como verbo

QUE ES LA INGENIERA SOCIAL:

La Ingeniería social es un término empleado en ciencias políticas en un doble sentido. Primero: esfuerzos para influir actitudes; relaciones y/o acciones sociales en la población de un país o región y, segundo, una manera de implementar o aproximar programas de modificaciones sociales

COMO PROTEGER TU COMPUTADOR DE AMENAZAS:

En primer lugar, y como una obviedad, debemos tener instalado un antivirus. Existen una gran cantidad de ellos y la mayoría se pueden descargar por Internet de forma gratuita. Entre los mas confiables encontramos a AVG Anti-virus, Nod32 y Avast. Puedes descargarlos en cada uno de los siguientes enlaces

QUE ES EL SPAM DE DE CORREO ELECTRÓNICO:

Los términos correo basura y mensaje basura hacen referencia a los mensajes no solicitados, no deseados o con remitente no conocido (correo anónimo), habitualmente de tipo publicitario , generalmente enviados en grandes cantidades (incluso masivas) que perjudican de alguna o varias maneras al receptor. La acción de enviar dichos mensajes se denomina spamming. La palabra equivalente en inglés, spam, proviene de la época de la segunda guerra mundial , cuando los familiares de los soldados en guerra les enviaban comida enlatada; entre estas comidas enlatadas se encontraba una carne enlatada llamada spam, que en los Estados Unidos era y sigue siendo muy común. Este término comenzó a usarse en la informatica décadas más tarde al popularizarse, gracias a un Sktech de 1970 del grupo de comediantes británicos Monty Pithon, en su serie de televisión Monty Python´s Flyng Crircus, en el que se incluía spam en todos los platos

COMO USAR LAS REDES DE FORMA SEGURA:

Las redes sociales se han convertido en el canal por excelencia para la comunicación institucional. Por redes sociales, no sólo nos referimos a Twitter y Facebook. Existe un gran número de posibilidades, que pueden ser aprovechadas, y cuyo uso nos dará como resultado una aproximación mayor a determinados grupos de consumidores. Es decir, si queremos acercarnos al hombre de negocios, al empresario o al ejecutivo maduro, usaremos un canal muy distinto del que emplearíamos si quisiéramos entrar en contacto con adolescentes.

la cronología

lunes, 25 de julio de 2016

cronología del sistema operativos windows-

inicios:

-La primera versión de Microsoft Windows, versión 1.0, presentada en noviembre de 1985, compitió con el sistema operativo de Apple. Carecía de un cierto grado de funcionalidad y logró muy poca popularidad. Windows 1.0 no era un sistema operativo completo; más bien era una extensión gráfica de MS-DOS..

-Windows versión 3.0, lanzado en 1990, fue la primera versión de Microsoft Windows que consiguió un amplio éxito comercial, vendiendo 2 millones de copias en los primeros seis meses. Presentaba mejoras en la interfaz de usuario y en la multitarea. Recibió un lavado de cara en Windows 3.1, que se hizo disponible para el público en general el 1 de marzo de 1992.

inicios:

-La primera versión de Microsoft Windows, versión 1.0, presentada en noviembre de 1985, compitió con el sistema operativo de Apple. Carecía de un cierto grado de funcionalidad y logró muy poca popularidad. Windows 1.0 no era un sistema operativo completo; más bien era una extensión gráfica de MS-DOS..

-Windows versión 3.0, lanzado en 1990, fue la primera versión de Microsoft Windows que consiguió un amplio éxito comercial, vendiendo 2 millones de copias en los primeros seis meses. Presentaba mejoras en la interfaz de usuario y en la multitarea. Recibió un lavado de cara en Windows 3.1, que se hizo disponible para el público en general el 1 de marzo de 1992.

cronología del sistema operativo Windows

1975:Cuando todavía era estudiante conoció a Paul Allen y años más tarde en 1975 decidieron montar su propia empresa. El primer objetivo fue desarrollar las versiones del lenguaje de programación BASIC para el equipo Altair. La empresa se llamaría Microsoft.

1980:El primer logro de Microsoft fue el MS-DOS. En 1980 IBM está trabajando en el que sería su gran éxito, la IBM PC. Necesita un software para su proyecto y se lo encarga a Microsoft. Gates tiene poco tiempo así que compra el software a otra empresa, lo rebautiza con el nombre de MS-DOS y le vende la licencia de uso a IBM.

1985:Su nombre completo es Microsoft Windows. Nació en 1985 para ser un complemento del MS-DOS. La novedad del momento era su Interfaz Grafica De Usuario (GUI) pero a pesar de ello el sistema tenía ciertas limitaciones y no se implantó con la firmeza que sus creadores hubieran querido.

1998:En junio de 1998 salía al mercado Windows 98. Un sistema del que hicieron una segunda versión en 1999: Windows 98 Second Edition. Éste eliminaba muchos de los errores que ocasionaba Internet Exploret y además permitía a varios ordenadores conectarse a la vez a una misma conexión de Internet.

2000-2003-2008:A partir de entonces la historia ya es más fácil de recordar para todos: vinieron Windows 2000, Windows XP, Windows Server 2003, Windows Vista y por fin Windows Server 2008. Cada nueva versión con mejoras en el diseño, la estabilidad, más dispositivos de red, nuevos servicios, más capacidades multimedia, etc…

2007:En vez de precipitarse de nuevo con un “avance”, Microsoft se esperó hasta el 30 de enero de 2007 para sacar su más reciente versión al mercado (en aquél momento: Vista). En algunos casos cuando el usuario compraba su ordenador se llevaba consigo un ticket que podría canjear en su momento por el Windows Vista y así actualizar su sistema operativo.

2009: Windows 7 fue lanzado públicamente el 22 de octubre de 2009 y dice ser más eficiente y rápido que su antecesor, además de algunos cambios en la interfaz y es más adaptable a su uso en sistemas de pantalla táctil.

Por último, Windows Server 2008. Es una evolución del Windows Server 2003 basada en la interfaz de Windows Vista pero más sencilla. Fue presentado públicamente el 27 de febrero de 2008.

Suscribirse a:

Comentarios (Atom)